Κβαντική διανομή κλειδιών (QKD): αν κάποιος υποκλέψει την επικοινωνία, αφήνει αυτόματα ίχνη λόγω κβαντικής μηχανικής. Πώς λειτουργεί και πού εφαρμόζεται ήδη.

🔐 Η υπόσχεση: ασφάλεια βασισμένη στους νόμους της φύσης

Η κλασική κρυπτογραφία βασίζεται σε μαθηματικά προβλήματα — παραγοντοποίηση τεράστιων αριθμών, υπολογισμό διακριτών λογαρίθμων. Αυτά τα προβλήματα θεωρούνται δύσκολα, αλλά κανείς δεν έχει αποδείξει ποτέ ότι είναι αδύνατο να λυθούν. Είναι σαν μια κλειδαριά που πιστεύουμε ότι κανείς δεν μπορεί να σπάσει, χωρίς όμως να το ξέρουμε σίγουρα. Και τα πράγματα γίνονται χειρότερα: ο αλγόριθμος του Shor, εκτελούμενος σε έναν αρκετά ισχυρό κβαντικό υπολογιστή, θα μπορούσε να σπάσει το RSA και τις ελλειπτικές καμπύλες σε πολυωνυμικό χρόνο.

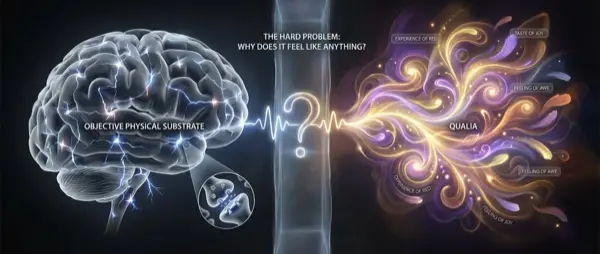

Η κβαντική διανομή κλειδιών (Quantum Key Distribution — QKD) προσέφερε μια ριζικά διαφορετική φιλοσοφία: αντί να εμπιστευόμαστε τη δυσκολία ενός μαθηματικού προβλήματος, εμπιστευόμαστε τους θεμελιώδεις νόμους της κβαντικής μηχανικής. Συγκεκριμένα, τρεις αρχές: πρώτον, η μέτρηση ενός κβαντικού συστήματος το διαταράσσει αναπόφευκτα (αρχή αβεβαιότητας). Δεύτερον, δεν μπορείς να αντιγράψεις μια άγνωστη κβαντική κατάσταση (θεώρημα μη-κλωνοποίησης). Τρίτον, δύο σωματίδια σε κατάσταση ενσωμάτωσης (entanglement) παρουσιάζουν συσχετίσεις που παραβιάζουν τις ανισότητες Bell — επιβεβαιώνοντας ότι δεν υπάρχουν κρυφές μεταβλητές.

⚙️ BB84: η αρχή όλων

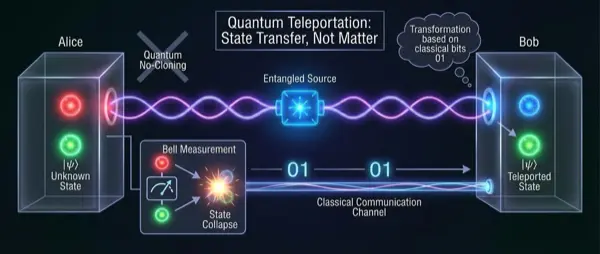

Το 1984, ο Charles Bennett από την IBM και ο Gilles Brassard από το Πανεπιστήμιο του Μόντρεαλ παρουσίασαν το πρωτόκολλο BB84 σε ένα συνέδριο στη Μπανγκαλόρ. Η ιδέα ήταν εκπληκτικά κομψή. Η Alice στέλνει στον Bob μεμονωμένα φωτόνια, κάθε ένα πολωμένο σε μία από τέσσερις καταστάσεις — κάθετη (0°), οριζόντια (90°), διαγώνια (45°) ή αντιδιαγώνια (135°). Αυτές οι καταστάσεις ανήκουν σε δύο «βάσεις» μέτρησης: ορθογώνια και διαγώνια.

Ο Bob μετρά κάθε φωτόνιο σε τυχαία βάση. Αν τύχει να μετρήσει στη σωστή βάση, παίρνει το σωστό αποτέλεσμα. Αν μετρήσει στη λάθος βάση, το αποτέλεσμα είναι τυχαίο και η πληροφορία χάνεται αμετάκλητα. Μετά τη μετάδοση, Alice και Bob ανακοινώνουν δημόσια τις βάσεις τους (αλλά όχι τα αποτελέσματα). Κρατούν μόνο τα bits όπου συμφώνησαν στη βάση — κατά μέσο όρο το 50%. Αυτό γίνεται το κοινό τους κλειδί.

Αν μια τρίτη πλευρά, η Eve, παρεμβληθεί; Ακόμα κι αν υποκλέψει ένα φωτόνιο, πρέπει να μαντέψει τη βάση. Αν μαντέψει λάθος (πιθανότητα 50%), στέλνει στον Bob ένα τροποποιημένο φωτόνιο. Αν ο Bob μετρήσει στη σωστή βάση, υπάρχει 50% πιθανότητα να πάρει λάθος αποτέλεσμα. Συνολικά, κάθε υποκλαπέν φωτόνιο εισαγάγει σφάλμα 25%. Με σύγκριση 72 bits, η πιθανότητα ανίχνευσης της Eve φτάνει το 99,9999999%.

🔄 Από το BB84 στο E91 και πέρα

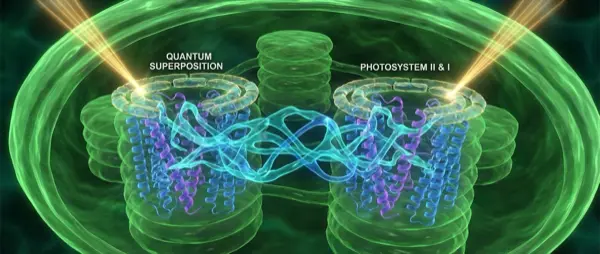

Το 1991, ο Artur Ekert πρότεινε ένα εναλλακτικό πρωτόκολλο (E91) βασισμένο σε κβαντική ενσωμάτωση. Αντί η Alice να στέλνει πολωμένα φωτόνια, μια πηγή δημιουργεί ζεύγη ενσωματωμένων φωτονίων — ένα πηγαίνει στην Alice, ένα στον Bob. Οι μετρήσεις τους θα είναι τέλεια συσχετισμένες αν κανείς δεν παρενέβη. Η ανίχνευση υποκλοπής γίνεται μέσω παραβίασης ανισοτήτων Bell: αν η Eve έχει αποκτήσει πληροφορία, οι κβαντικές συσχετίσεις αποδυναμώνονται και ο στατιστικός έλεγχος αποτυγχάνει.

Η ομορφιά του E91 είναι ότι η ασφάλεια δεν εξαρτάται καν από τον κατασκευαστή της πηγής. Ακόμα κι αν τα ενσωματωμένα φωτόνια τα φτιάχνει η ίδια η Eve, οι ανισότητες Bell αποκαλύπτουν αν υπάρχει χειραγώγηση. Αυτή η ιδέα οδήγησε στη σύγχρονη έρευνα για device-independent QKD — πρωτόκολλα που δεν εμπιστεύονται ούτε τις ίδιες τις συσκευές.

🌐 Η πραγματικότητα: δίκτυα, δορυφόροι, εμπόριο

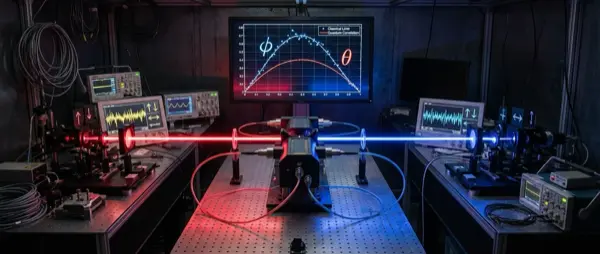

Από τη θεωρία στην πράξη, η QKD έχει κάνει εντυπωσιακά βήματα. Το 2008, η συνεργασία Cambridge–Toshiba πέτυχε μετάδοση κλειδιών με 1 Mbit/s σε 20 km οπτικής ίνας. Το 2015, η μεγαλύτερη απόσταση σε ίνα ήταν 307 km (Πανεπιστήμιο Γενεύης–Corning). Το ρεκόρ Twin-Field QKD ξεπέρασε τα 833 km.

Η πιο θεαματική επίδειξη ήρθε τον Αύγουστο 2016 με τον κινεζικό δορυφόρο Micius (QUESS). Η ομάδα του Pan Jianwei μέτρησε ενσωματωμένα φωτόνια σε απόσταση 1.203 km μεταξύ δύο επίγειων σταθμών. Τον Δεκέμβριο 2017, χρησιμοποιώντας τον Micius ως αναμεταδότη, μεταδόθηκαν κρυπτογραφημένες εικόνες και βίντεο μεταξύ Πεκίνου και Βιέννης — η πρώτη διηπειρωτική QKD. Το 2024, ερευνητές από Νότιο Αφρική και Κίνα πέτυχαν QKD στα 12.900 km μέσω μικροδορυφόρου σε χαμηλή τροχιά.

Εμπορικά, εταιρείες όπως η ID Quantique (Γενεύη), η Toshiba, η MagiQ Technologies (Νέα Υόρκη) και η QNu Labs (Μπανγκαλόρ) πουλούν ήδη συστήματα QKD. Το δίκτυο DARPA QKD λειτουργούσε από το 2004 στη Βοστώνη. Η Ιαπωνία τρέχει το Tokyo QKD Network, και η Κίνα διαθέτει ένα δίκτυο 2.000 km μεταξύ Πεκίνου και Σαγκάης που λειτουργεί εμπορικά.

🛡️ Η κριτική: γιατί η NSA λέει «όχι»

Παρά τη θεωρητικά τέλεια ασφάλεια, η QKD αντιμετωπίζει σοβαρές κριτικές. Η Εθνική Υπηρεσία Ασφάλειας (NSA) των ΗΠΑ, αλλά και αντίστοιχοι οργανισμοί στη Βρετανία (NCSC), τη Γαλλία (ANSSI), τη Γερμανία (BSI), την Αυστραλία και αλλού, συστήνουν ρητά κατά της χρήσης QKD για κρίσιμες εφαρμογές.

Πρώτον, η QKD δεν παρέχει αυθεντικοποίηση πηγής. Μπορεί να εγγυηθεί ότι κανείς δεν υπέκλεψε το κλειδί, αλλά δεν αποδεικνύει ποιος είναι ο αποστολέας. Χρειάζεται κλασική ασύμμετρη κρυπτογραφία ή προεγκατεστημένα κλειδιά για αυθεντικοποίηση — αναιρώντας μέρος του πλεονεκτήματος. Δεύτερον, απαιτεί ειδικό hardware: αποκλειστικές οπτικές ίνες ή συστήματα ελεύθερου χώρου. Δεν μπορεί να υλοποιηθεί σε λογισμικό ούτε να ενσωματωθεί εύκολα σε υπάρχοντα δίκτυα. Τρίτον, τα δίκτυα QKD χρειάζονται «κόμβους εμπιστοσύνης» (trusted relays) σε μεγάλες αποστάσεις — σημεία όπου τα κλειδιά αποκρυπτογραφούνται και επανακρυπτογραφούνται, εισαγάγοντας κίνδυνο εσωτερικής απειλής.

Τέταρτον — και ίσως πιο σημαντικό — η θεωρητική ασφάλεια «χωρίς όρους» ισχύει μόνο στο μοντέλο. Στην πράξη, οι πραγματικές συσκευές εισαγάγουν ατέλειες. Το 2010, μια ομάδα από τη Νορβηγία και το Max Planck Institute απέδειξε ότι μπορεί να ελέγξει εξ αποστάσεως τους ανιχνευτές μονοφωτονίων σε εμπορικά συστήματα QKD — υποκλέπτοντας ολόκληρο το κλειδί χωρίς ίχνος. Η επίθεση εκμεταλλευόταν αδυναμίες στους ανιχνευτές χιονοστιβάδας (avalanche photodiodes), όχι στο πρωτόκολλο. Αλλά για τον χρήστη, το αποτέλεσμα είναι το ίδιο: παραβίαση.

🔮 Η εναλλακτική: μετα-κβαντική κρυπτογραφία

Απέναντι στην QKD, η μετα-κβαντική κρυπτογραφία (Post-Quantum Cryptography — PQC) ακολουθεί μια εντελώς διαφορετική στρατηγική: αντί για νέο hardware, χρησιμοποιεί νέα μαθηματικά. Αλγόριθμοι βασισμένοι σε lattices, hash functions και κώδικες διόρθωσης σφαλμάτων, που πιστεύεται ότι αντέχουν ακόμα και σε κβαντικούς υπολογιστές. Το NIST ολοκλήρωσε το 2024 την τυποποίηση τεσσάρων PQC αλγορίθμων (ML-KEM, ML-DSA, SLH-DSA, FN-DSA), εφαρμόσιμων μέσω αναβάθμισης λογισμικού σε κάθε υπάρχουσα συσκευή.

Η PQC δεν προσφέρει «αποδεδειγμένη» ασφάλεια — βασίζεται στην εικασία ότι κανείς αλγόριθμος (κλασικός ή κβαντικός) δεν μπορεί να σπάσει τα νέα μαθηματικά σε εύλογο χρόνο. Αλλά είναι εύκολη στην εφαρμογή, δουλεύει σε υπάρχουσα υποδομή, μπορεί να αναβαθμιστεί με patch, και δεν χρειάζεται ειδικό εξοπλισμό.

⚖️ Το αληθινό ερώτημα

Η συζήτηση QKD εναντίον PQC δεν είναι ασπρόμαυρη. Η QKD παρέχει πληροφοριακό-θεωρητική ασφάλεια: ακόμα κι αν στο μέλλον ανακαλυφθεί κάποιος θαυματουργός αλγόριθμος, τα κλειδιά που μεταδόθηκαν μέσω QKD παραμένουν ασφαλή — η φυσική δεν αλλάζει. Αντίθετα, ένα κλειδί PQC που καταγράφηκε σήμερα θα μπορούσε θεωρητικά να σπαστεί αύριο (επίθεση «harvest now, decrypt later»).

Από την άλλη, η QKD βρίσκεται σε ένα πρώιμο στάδιο εμπορικής ωριμότητας. Οι αποστάσεις παραμένουν περιορισμένες, τα κόστη υψηλά, η ενσωμάτωση δύσκολη. Αν τα δίκτυα μεγάλης κλίμακας, οι κβαντικοί αναμεταδότες και οι δορυφόροι γίνουν προσιτοί, η QKD μπορεί να αποτελέσει ένα κρίσιμο συμπλήρωμα. Αν παραμείνει ακριβή και εύθραυστη, θα περιοριστεί σε κυβερνητικές εφαρμογές υψηλής ασφάλειας.

«Η κβαντική κρυπτογραφία δεν αντικαθιστά την κλασική κρυπτογραφία — τη συμπληρώνει. Η πραγματική ασφάλεια απαιτεί πολλαπλά επίπεδα, όχι ένα μαγικό όπλο.»

Ειδικοί Κβαντικής ΑσφάλειαςΊσως η πιο ειλικρινής απάντηση στο ερώτημα «είναι η QKD η απόλυτα ασφαλής επικοινωνία;» είναι: θεωρητικά ναι, πρακτικά «ακόμα όχι». Η φυσική εγγυάται τη θεωρία. Η μηχανική πρέπει ακόμη να ανταποκριθεί στην υπόσχεση.