Οι κβαντικοί υπολογιστές δεν αποτελούν πλέον θεωρητική απειλή — είναι ένας αντίστροφος χρονομετρητής που μετρά αντίστροφα για την ασφάλεια κάθε κρυπτογραφημένης επικοινωνίας στον πλανήτη. Η Post-Quantum Κρυπτογραφία (PQC) αναπτύσσει αλγορίθμους ανθεκτικούς σε κβαντικές επιθέσεις, και οι τηλεπικοινωνιακοί πάροχοι βρίσκονται στην πρώτη γραμμή αυτής της μετάβασης. Από τα 5G δίκτυα μέχρι τις eSIM κάρτες, κάθε στρώμα του τηλεπικοινωνιακού stack χρειάζεται αναβάθμιση πριν γίνει πολύ αργά.

📖 Διαβάστε περισσότερα: ΕΕΤΤ & Δικαιώματα Καταναλωτών Τηλεπικοινωνιών

Γιατί η Κλασική Κρυπτογραφία Έχει Ημερομηνία Λήξης

Οι σημερινοί αλγόριθμοι δημόσιου κλειδιού — RSA, ECC, Diffie-Hellman — στηρίζονται σε μαθηματικά προβλήματα όπως η παραγοντοποίηση μεγάλων ακεραίων και ο διακριτός λογάριθμος. Αυτά τα προβλήματα είναι πρακτικά αδύνατο να λυθούν από κλασικούς υπολογιστές. Όμως, ο αλγόριθμος του Shor, εκτελούμενος σε έναν αρκετά ισχυρό κβαντικό υπολογιστή, μπορεί να τα σπάσει σε πολυωνυμικό χρόνο.

Μέχρι το 2026, κανένας κβαντικός υπολογιστής δεν μπορεί ακόμα να σπάσει κρυπτογραφία παραγωγής. Αλλά εδώ κρύβεται η πραγματική απειλή: η στρατηγική "harvest now, decrypt later". Κρατικοί και μη φορείς συλλέγουν σήμερα κρυπτογραφημένα δεδομένα — κυβερνητικές επικοινωνίες, τραπεζικές συναλλαγές, ιατρικά αρχεία — με σκοπό να τα αποκρυπτογραφήσουν μόλις αποκτήσουν πρόσβαση σε κβαντικό hardware.

Το Θεώρημα του Mosca

Αν ο χρόνος ζωής των δεδομένων σας (x) συν ο χρόνος μετάβασης σε PQC (y) υπερβαίνει τον χρόνο μέχρι να εμφανιστεί ένας κρυπτογραφικά ικανός κβαντικός υπολογιστής (z), τότε είστε ήδη σε κίνδυνο. Για τηλεπικοινωνιακά δίκτυα με δεδομένα ζωής 10-25 ετών και χρόνο μετάβασης 5-10 ετών, η μετάβαση έπρεπε να ξεκινήσει χθες.

Τα Πρότυπα NIST PQC: Η Νέα Εποχή

Τον Αύγουστο 2024, το NIST δημοσίευσε τα πρώτα τρία post-quantum πρότυπα μετά από 8 χρόνια αξιολόγησης. Τον Μάρτιο 2025 ακολούθησε η επιλογή του HQC ως πέμπτου αλγορίθμου. Αυτά τα πρότυπα αποτελούν τη βάση για τη μετάβαση ολόκληρου του ψηφιακού οικοσυστήματος.

Πρότυπα NIST Post-Quantum Κρυπτογραφίας

| Πρότυπο | Αλγόριθμος | Τύπος | Χρήση | Κατάσταση |

|---|---|---|---|---|

| FIPS 203 | CRYSTALS-Kyber (ML-KEM) | Lattice-based | Key Encapsulation | Τελικό |

| FIPS 204 | CRYSTALS-Dilithium (ML-DSA) | Lattice-based | Ψηφιακή Υπογραφή | Τελικό |

| FIPS 205 | SPHINCS+ (SLH-DSA) | Hash-based | Ψηφιακή Υπογραφή | Τελικό |

| FIPS 206 | Falcon (FN-DSA) | Lattice-based | Ψηφιακή Υπογραφή | Σχεδόν Τελικό |

| — | HQC | Code-based | Key Encapsulation | Επιλεγμένο 2025 |

Η κυριαρχία των lattice-based αλγορίθμων δεν είναι τυχαία. Τα lattice problems (Learning With Errors, Module-LWE) προσφέρουν εξαιρετική ισορροπία μεταξύ ασφάλειας, μεγέθους κλειδιού (~1 KB για το Kyber) και υπολογιστικής απόδοσης. Για σύγκριση, ο αλγόριθμος McEliece (code-based) απαιτεί δημόσια κλειδιά ~1 MB — πρακτικά ακατάλληλο για κινητά δίκτυα. Αξίζει να σημειωθεί πως η isogeny-based προσέγγιση (SIDH/SIKE) κατέρρευσε θεαματικά το 2022 όταν ανακαλύφθηκε επίθεση σε κλασικό υπολογιστή, υπενθυμίζοντας ότι ακόμα και τα PQC σχήματα χρειάζονται εκτενή κρυπτανάλυση.

Συνολικά, υπάρχουν 6 κύριες κατηγορίες PQC αλγορίθμων: lattice-based, code-based, hash-based, multivariate, isogeny-based και symmetric key. Οι lattice-based κυριαρχούν στα NIST standards, οι hash-based (SPHINCS+) προσφέρουν μαθηματική απλότητα αλλά μεγαλύτερες υπογραφές, ενώ οι code-based (HQC, McEliece) βασίζονται σε δεκαετίες θεωρίας κωδίκων. Η συμμετρική κρυπτογραφία (AES-256) είναι ήδη quantum-resistant — ο αλγόριθμος του Grover παρέχει μόνο τετραγωνική ρίζα επιτάχυνσης, που αντιμετωπίζεται εύκολα με διπλασιασμό μεγέθους κλειδιού.

Τηλεπικοινωνίες: Η Πιο Κρίσιμη Μετάβαση

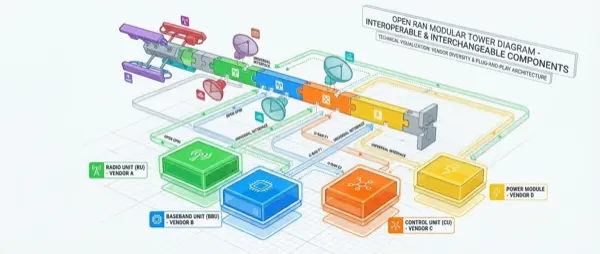

Τα τηλεπικοινωνιακά δίκτυα αποτελούν ίσως τον πιο σύνθετο στόχο μετάβασης σε PQC, καθώς η κρυπτογραφία διαπερνά κάθε επίπεδο του stack:

📖 Διαβάστε περισσότερα: MWC 2026: Τι Είδαμε στη Μεγαλύτερη Έκθεση

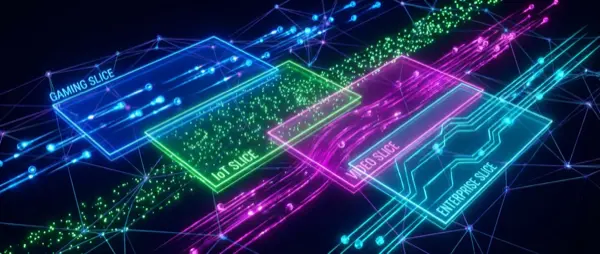

Στο 5G Core (SBI), οι service-based interfaces χρησιμοποιούν TLS 1.3 για authentication μεταξύ network functions. Η μετάβαση σε PQC-enabled TLS (με ML-KEM για key exchange και ML-DSA για πιστοποιητικά) είναι η πρώτη προτεραιότητα. Τα backhaul links μεταξύ σταθμών βάσης και core network στηρίζονται σε IPsec με κλασικό IKEv2 — ένα ακόμα σημείο που πρέπει να αναβαθμιστεί.

Στο επίπεδο SIM/eSIM, τα κρυπτογραφικά κλειδιά που χρησιμοποιούνται για authentication του συνδρομητή βασίζονται σε συμμετρική κρυπτογραφία (AES-based), η οποία είναι ήδη ανθεκτική σε κβαντικές επιθέσεις — ο αλγόριθμος του Grover προσφέρει μόνο τετραγωνική ρίζα επιτάχυνσης, αντιμετωπίσιμη με διπλασιασμό του μεγέθους κλειδιού (AES-256). Αυτό είναι ένα θετικό σημείο: το 3GPP authentication stack είναι εκ σχεδιασμού quantum-safe.

Τα signaling protocols (SS7, Diameter, SBI) και τα πρωτόκολλα RCS messaging αποτελούν επιπλέον πεδία μετάβασης. Το IETF αναπτύσσει το Messaging Layer Security (MLS) με ενσωμάτωση PQC, καλύπτοντας τις ανάγκες και του RCS.

Ποιοι Κινούνται Ήδη

Η μετάβαση σε post-quantum κρυπτογραφία δεν είναι θεωρητική — έχει ξεκινήσει στα μεγαλύτερα πλατφόρμες του κόσμου:

Signal — PQXDH (2023)

Το Signal υιοθέτησε το πρωτόκολλο PQXDH, εισάγοντας post-quantum key agreement στο πιο διαδεδομένο E2E encrypted messenger. Hybrid προσέγγιση με X25519 + Kyber.

Apple iMessage — PQ3 (2024)

Το πρωτόκολλο PQ3 της Apple εισάγει hybrid post-quantum encryption με ongoing rekeying. Κάθε μήνυμα χρησιμοποιεί φρέσκα PQ κλειδιά, εξαλείφοντας μελλοντικές ευπάθειες.

Chrome & Cloudflare — X25519MLKEM768

Ο Chrome και η Cloudflare χρησιμοποιούν hybrid key exchange σε TLS, συνδυάζοντας X25519 με ML-KEM 768. Εκατομμύρια HTTPS connections ήδη post-quantum protected.

Η Υβριδική Προσέγγιση: Ασφάλεια σε Δύο Επίπεδα

Κανένας σοβαρός οργανισμός δεν μεταβαίνει απευθείας σε pure PQC. Η υβριδική κρυπτογραφία συνδυάζει κλασικούς αλγορίθμους (X25519, ECDSA) με PQC αλγορίθμους (ML-KEM, ML-DSA) σε παράλληλη εκτέλεση. Αν κάποιος αλγόριθμος αποδειχτεί ευπαθής — είτε ο κλασικός σε κβαντική επίθεση, είτε ο PQC σε κλασική κρυπτανάλυση — ο άλλος παρέχει ασφάλεια. Αυτή η defense-in-depth στρατηγική είναι αυτή που ακολουθούν η Google, η Apple, και το Signal.

📖 Διαβάστε περισσότερα: Non-Terrestrial Networks: Δίκτυα Πέρα από τη Γη

Ένα συμπληρωματικό εργαλείο είναι η ασφάλεια φυσικού στρώματος (physical layer security), όπως η κρυπτογραφία οπτικού χάους σε fiber δίκτυα. Αν και δεν αντικαθιστά τους PQC αλγορίθμους, δημιουργεί ένα επιπλέον επίπεδο προστασίας στην υποδομή μεταφοράς.

Ο Ευρωπαϊκός Οδικός Χάρτης

Τον Ιούνιο 2025, η ΕΕ δημοσίευσε τον Coordinated Implementation Roadmap για τη μετάβαση σε PQC. Ο οδικός χάρτης ορίζει συγκεκριμένα χρονοδιαγράμματα για κρίσιμες υποδομές, συμπεριλαμβανομένων των τηλεπικοινωνιών. Για τους Ευρωπαίους παρόχους — συμπεριλαμβανομένων των Ελληνικών — αυτό σημαίνει:

Πρώτον, απογραφή κρυπτογραφικών assets: κάθε σημείο που χρησιμοποιεί δημόσιο κλειδί πρέπει να καταγραφεί. Δεύτερον, σχέδιο μετάβασης ξεκινώντας από τα πιο κρίσιμα σημεία (TLS στο 5G core, VPN tunnels). Τρίτον, δοκιμές interoperability με εξοπλισμό vendors που υποστηρίζει τα νέα πρότυπα. Το Open Quantum Safe (OQS) project παρέχει ανοιχτή βιβλιοθήκη C (liboqs) για δοκιμές υλοποίησης.

Προκλήσεις και Πραγματικότητα

Η μετάβαση δεν είναι ανώδυνη. Τα PQC κλειδιά και υπογραφές είναι σημαντικά μεγαλύτερα από τα κλασικά — αν και το ML-KEM κρατά αυτό σε διαχειρίσιμα ~1 KB, το overhead αθροίζεται σε δίκτυα με εκατομμύρια handshakes ανά δευτερόλεπτο. Η απόδοση (throughput) μειώνεται, ιδίως σε constrained devices όπως IoT sensors που λειτουργούν σε NB-IoT ή LTE-M.

Η μεγαλύτερη πρόκληση, ωστόσο, είναι οργανωτική: πολλοί πάροχοι δεν διαθέτουν καν πλήρη κρυπτογραφική απογραφή. Δεν γνωρίζουν πόσα σημεία του δικτύου τους χρησιμοποιούν RSA ή ECC, πόσα πιστοποιητικά πρέπει να αντικατασταθούν, ή ποιοι vendors προσφέρουν PQC-ready firmware. Η Ελλάδα, ως μέλος της ΕΕ, ακολουθεί τον ευρωπαϊκό οδικό χάρτη, αλλά η εφαρμογή σε εθνικό επίπεδο απαιτεί συνεργασία μεταξύ ΕΕΤΤ, παρόχων, και vendors εξοπλισμού.

Υπάρχει επίσης το ζήτημα του κόστους μετάβασης. Η αντικατάσταση πιστοποιητικών, η αναβάθμιση HSMs (Hardware Security Modules), η δοκιμή συμβατότητας με υπάρχοντα συστήματα, και η εκπαίδευση προσωπικού αντιπροσωπεύουν σημαντική επένδυση. Η Google εκτιμά ότι η μετάβασή της θα διαρκέσει 5-10 χρόνια. Για μικρότερους Ευρωπαίους παρόχους, το χρονοδιάγραμμα μπορεί να είναι ακόμη μεγαλύτερο χωρίς ξεκάθαρη κρατική υποστήριξη και χρηματοδότηση.

Η post-quantum εποχή δεν έρχεται κάποια στιγμή στο μέλλον — η προετοιμασία πρέπει να γίνει τώρα. Κάθε μήνας καθυστέρησης αυξάνει τον όγκο δεδομένων που μπορεί να συλλεχθεί σήμερα και να αποκρυπτογραφηθεί αύριο. Για τις ελληνικές τηλεπικοινωνίες, η ενσωμάτωση PQC στα 5G δίκτυα δεν είναι πολυτέλεια — είναι εθνική ανάγκη ασφαλείας.