Φανταστείτε να ξυπνάτε ένα πρωί και το κινητό σας να μην έχει σήμα. Καμία κλήση, κανένα SMS, κανένα internet. Λίγες ώρες αργότερα, ανακαλύπτετε ότι κάποιος έχει αδειάσει τον τραπεζικό σας λογαριασμό, έχει πάρει τον έλεγχο των social media σας, και έχει αλλάξει τους κωδικούς σε κάθε online υπηρεσία που χρησιμοποιείτε. Αυτό δεν είναι σενάριο ταινίας — είναι η πραγματικότητα του SIM swapping, μιας μεθόδου κυβερνοεπίθεσης που εκμεταλλεύεται την κάρτα SIM σας για να κλέψει την ψηφιακή σας ταυτότητα. Σε αυτόν τον οδηγό εξετάζουμε σε βάθος τι είναι, πώς λειτουργεί, ποιες υποθέσεις έχουν συγκλονίσει τον κόσμο, και — το σημαντικότερο — πώς μπορείτε να προστατευτείτε αποτελεσματικά.

📖 Διαβάστε περισσότερα: Dual SIM: Πώς Χρησιμοποιείς Δύο Νούμερα σε Ένα Κινητό

📱 Τι Είναι το SIM Swapping

Το SIM swapping — γνωστό και ως SIM splitting, simjacking, SIM hijacking ή port-out scam — είναι μια μορφή απάτης κατά την οποία ο επιτιθέμενος πείθει τον τηλεπικοινωνιακό πάροχο να μεταφέρει τον αριθμό κινητού τηλεφώνου του θύματος σε μια νέα κάρτα SIM που ελέγχει ο ίδιος ο δράστης. Δεν πρόκειται για κάποια εξελιγμένη τεχνολογική παραβίαση στο κλασικό νόημα — δεν χρειάζεται hacking λογισμικού ή εκμετάλλευση κενών ασφαλείας σε servers. Η επίθεση βασίζεται κυρίως στην κοινωνική μηχανική (social engineering): τη δυνατότητα του δράστη να εξαπατήσει ανθρώπους, συγκεκριμένα τους υπαλλήλους εξυπηρέτησης πελατών του παρόχου.

Μόλις η μεταφορά ολοκληρωθεί, το θύμα χάνει αμέσως πρόσβαση στο δίκτυο κινητής τηλεφωνίας — κλήσεις, SMS, mobile data. Ταυτόχρονα, ο επιτιθέμενος αρχίζει να λαμβάνει όλα τα εισερχόμενα μηνύματα και κλήσεις που προορίζονταν για το θύμα. Αυτό περιλαμβάνει και τους κωδικούς μιας χρήσης (OTP) που στέλνουν τράπεζες, email providers, social media και άλλες υπηρεσίες ως μέρος της επαλήθευσης δύο παραγόντων (2FA). Με αυτούς τους κωδικούς στα χέρια του, ο δράστης μπορεί να αλλάξει κωδικούς πρόσβασης, να μεταφέρει χρήματα, να αποκτήσει πρόσβαση σε κρυπτονομίσματα, ή να πάρει τον πλήρη έλεγχο λογαριασμών.

Το πρόβλημα γίνεται ιδιαίτερα σοβαρό σε μια εποχή όπου σχεδόν κάθε σημαντική υπηρεσία — από τράπεζες μέχρι email — χρησιμοποιεί τον αριθμό κινητού ως μέθοδο ταυτοποίησης. Δεν είναι υπερβολή να πούμε ότι στη σύγχρονη ψηφιακή εποχή, η κάρτα SIM σας αντιπροσωπεύει έναν από τους πιο κρίσιμους κρίκους στην αλυσίδα ασφαλείας σας.

🕵️ Πώς Εκτελείται μια Επίθεση SIM Swap

Μια επίθεση SIM swap δεν γίνεται αυθόρμητα. Απαιτεί προσεκτική προετοιμασία από τον δράστη, η οποία μπορεί να διαρκέσει ημέρες ή και εβδομάδες πριν από την κύρια ενέργεια. Η διαδικασία ακολουθεί συνήθως μια σειρά βημάτων που μοιάζουν περισσότερο με δουλειά ντετέκτιβ παρά με «χάκερ» στη στερεοτυπική εικόνα.

Βήμα 1: Συλλογή προσωπικών στοιχείων. Ο δράστης συγκεντρώνει πληροφορίες για το θύμα — πλήρες ονοματεπώνυμο, ΑΔΤ ή αριθμό διαβατηρίου, ημερομηνία γέννησης, διεύθυνση κατοικίας, τους τελευταίους τέσσερις αριθμούς τραπεζικής κάρτας, ακόμη και απαντήσεις σε «ερωτήσεις ασφαλείας» (πατρώνυμο, αγαπημένο κατοικίδιο κ.λπ.). Οι πηγές αυτών των πληροφοριών ποικίλλουν: phishing emails που μιμούνται τράπεζες ή εταιρείες, δεδομένα από παραβιάσεις (data breaches) που πωλούνται στο dark web, δημόσια διαθέσιμες πληροφορίες στα social media, ή ακόμη και τηλεφωνικές κλήσεις όπου ο δράστης προσποιείται υπάλληλο τράπεζας.

Βήμα 2: Επικοινωνία με τον πάροχο. Ο δράστης επικοινωνεί με τον τηλεπικοινωνιακό πάροχο του θύματος — είτε τηλεφωνικά, είτε μέσω καταστήματος, είτε online. Προσποιείται ότι είναι ο νόμιμος κάτοχος του αριθμού και ζητά μεταφορά σε νέα SIM, ισχυριζόμενος ότι «έχασε» ή «χάλασε» η κάρτα του. Χρησιμοποιεί τα προσωπικά στοιχεία που συνέλεξε για να περάσει τις διαδικασίες ταυτοποίησης του παρόχου.

Βήμα 3: Ενεργοποίηση νέας SIM. Αν ο υπάλληλος πεισθεί, η μεταφορά πραγματοποιείται. Η SIM του θύματος απενεργοποιείται αυτόματα και η νέα SIM — στα χέρια του δράστη — ενεργοποιείται με τον αριθμό του θύματος. Αυτή η αλλαγή συμβαίνει σε λίγα λεπτά.

Βήμα 4: Εκμετάλλευση. Από τη στιγμή που ο δράστης λαμβάνει κλήσεις και SMS αντί του θύματος, αρχίζει αμέσως: κάνει αιτήσεις «ξεχασμένου κωδικού» σε τράπεζες, email, social media. Λαμβάνει τους κωδικούς OTP μέσω SMS, αλλάζει κωδικούς, μεταφέρει χρήματα, αδειάζει crypto wallets. Η ταχύτητα εδώ είναι κρίσιμη — οι δράστες γνωρίζουν ότι έχουν περιορισμένο χρόνο πριν το θύμα αντιληφθεί τι συμβαίνει.

Σε ορισμένες περιπτώσεις, η διαδικασία δεν βασίζεται καν στην εξαπάτηση υπαλλήλων. Υπήρξαν τεκμηριωμένες υποθέσεις — ιδιαίτερα στις ΗΠΑ — όπου υπάλληλοι τηλεπικοινωνιακών εταιρειών δωροδοκήθηκαν ή εκβιάστηκαν από εγκληματικές ομάδες για να πραγματοποιούν μη εξουσιοδοτημένες μεταφορές SIM. Η T-Mobile, ειδικότερα, βρέθηκε επανειλημμένα στο επίκεντρο τέτοιων σκανδάλων, με υπαλλήλους να δέχονται δεκάδες ή εκατοντάδες δολάρια ανά swap.

📖 Διαβάστε περισσότερα: eSIM Ταξίδια: Internet Χωρίς Roaming Χρεώσεις

📊 Η Κλίμακα του Προβλήματος

Το SIM swapping δεν είναι μεμονωμένο φαινόμενο — αποτελεί μία από τις ταχύτερα αυξανόμενες μορφές κυβερνοεγκλήματος παγκοσμίως. Τα στατιστικά στοιχεία δείχνουν μια ανησυχητική κλιμάκωση τόσο στον αριθμό περιστατικών όσο και στα ποσά που χάνονται.

Σύμφωνα με το FBI, το 2021 καταγράφηκαν 1.611 καταγγελίες για SIM swap στις Ηνωμένες Πολιτείες, με συνολικές απώλειες 68 εκατομμυρίων δολαρίων. Μόλις ένα χρόνο αργότερα, το 2022, ο αριθμός αυξήθηκε σε 2.026 καταγγελίες με απώλειες που ξεπέρασαν τα 72 εκατομμύρια δολάρια. Και αυτά είναι μόνο τα δηλωμένα περιστατικά — οι πραγματικοί αριθμοί εκτιμάται ότι είναι πολλαπλάσιοι, καθώς πολλά θύματα δεν αναφέρουν ποτέ τις επιθέσεις. Στο Ηνωμένο Βασίλειο, οι αναφορές SIM swap fraud αυξήθηκαν κατά πάνω από 400% μεταξύ 2015 και 2020, αντικατοπτρίζοντας ένα φαινόμενο που επιταχύνεται διαρκώς σε ολόκληρη την Ευρώπη.

Αυτό που κάνει τα νούμερα ακόμη πιο εντυπωσιακά είναι ότι αντιπροσωπεύουν κυρίως αγγλόφωνες χώρες με σχετικά ανεπτυγμένα συστήματα αναφοράς. Στην υπόλοιπη Ευρώπη, συμπεριλαμβανομένης της Ελλάδας, τα απατηλά SIM swaps συμβαίνουν αλλά σπάνια φτάνουν στα πρωτοσέλιδα ή στις επίσημες στατιστικές. Η πραγματική κλίμακα του προβλήματος είναι σχεδόν σίγουρα μεγαλύτερη απ' ό,τι δείχνουν τα δεδομένα. Ένα ακόμη ανησυχητικό στοιχείο: οι επιθέσεις δεν στοχεύουν μόνο πλούσιους ή διάσημους. Οποιοσδήποτε με τραπεζικό λογαριασμό, email και αριθμό κινητού είναι δυνητικός στόχος — ιδιαίτερα αν χρησιμοποιεί SMS ως μοναδική μέθοδο 2FA.

💰 Γνωστές Υποθέσεις SIM Swap

Μερικές από τις πιο γνωστές υποθέσεις SIM swapping δείχνουν ξεκάθαρα ότι κανείς δεν είναι ασφαλής — ακόμη και οι κορυφαίοι παράγοντες της τεχνολογικής βιομηχανίας.

Τον Αύγουστο του 2019, ο Jack Dorsey, τότε CEO του Twitter, έπεσε θύμα SIM swap. Οι δράστες κατάφεραν να αναρτήσουν προσβλητικά και ρατσιστικά μηνύματα στον προσωπικό του λογαριασμό στο Twitter — τον ίδιο λογαριασμό που ακολουθούσαν εκατομμύρια χρήστες. Η ειρωνεία ήταν προφανής: ο CEO της πλατφόρμας δεν μπόρεσε να προστατεύσει τον δικό του λογαριασμό από μια σχετικά απλή μορφή επίθεσης. Το περιστατικό ανάγκασε το Twitter να αναθεωρήσει τις πολιτικές ασφαλείας του και ανέδειξε δημόσια τους κινδύνους της εξάρτησης από SMS-based authentication.

Η πιο κοστοβόρα υπόθεση, ωστόσο, ήταν εκείνη του Michael Terpin. Ο Αμερικανός επενδυτής κρυπτονομισμάτων έχασε 23,8 εκατομμύρια δολάρια σε cryptocurrency μέσω SIM swap το 2018. Ο Terpin μήνυσε την AT&T για 224 εκατομμύρια δολάρια, ισχυριζόμενος ότι η εταιρεία επέδειξε «σοβαρή αμέλεια» στην προστασία του λογαριασμού του. Η υπόθεση αποκάλυψε τρομακτικές αδυναμίες στις εσωτερικές διαδικασίες ασφαλείας των μεγάλων τηλεπικοινωνιακών παρόχων — και έγινε σημείο αναφοράς για δεκάδες παρόμοιες αγωγές που ακολούθησαν.

Ιδιαίτερα αποκαλυπτική ήταν και η υπόθεση της T-Mobile στις ΗΠΑ, όπου αποδείχθηκε ότι υπάλληλοι της εταιρείας δωροδοκούνταν ή εξαναγκάζονταν από εγκληματικές ομάδες για να πραγματοποιούν μη εξουσιοδοτημένες μεταφορές SIM. Σε ορισμένες περιπτώσεις, οι υπάλληλοι λάμβαναν 100-300 δολάρια ανά swap — ένα ασήμαντο ποσό σε σχέση με τα εκατομμύρια που χάνονταν. Αυτό ανέδειξε ένα θεμελιώδες πρόβλημα: η ασφάλεια ολόκληρου του οικοσυστήματος εξαρτάται από τη φερεγγυότητα ατόμων που εργάζονται σε call centers με χαμηλούς μισθούς και ελάχιστη εποπτεία. Αντίστοιχες υποθέσεις δωροδοκίας υπαλλήλων έχουν καταγραφεί και σε άλλους μεγάλους παρόχους, αποκαλύπτοντας ένα συστημικό πρόβλημα στον κλάδο.

🛡️ Πώς να Προστατευτείς

Η καλή είδηση είναι ότι υπάρχουν συγκεκριμένα και αποτελεσματικά μέτρα που μπορούν να μειώσουν δραστικά τον κίνδυνο να πέσεις θύμα SIM swap. Κανένα μέτρο δεν παρέχει 100% προστασία μόνο του, αλλά ο συνδυασμός τους δημιουργεί ένα ισχυρό πλέγμα ασφαλείας.

📖 Διαβάστε περισσότερα: Καλύτερα Πακέτα Κινητής Ελλάδα 2026: Cosmote, Vodafone, Nova

Οδηγός Προστασίας από SIM Swapping

- Χρησιμοποίησε authenticator apps αντί SMS: Εγκατέστησε το Google Authenticator, το Microsoft Authenticator ή το Authy για 2FA. Οι κωδικοί δημιουργούνται τοπικά στη συσκευή σου — δεν περνούν μέσω SMS και δεν μπορούν να υποκλαπούν μέσω SIM swap.

- Βάλε PIN/κωδικό στον λογαριασμό παρόχου: Ζήτησε από τον πάροχό σου (Cosmote, Vodafone, Wind) να ορίσεις ένα πρόσθετο PIN ή κωδικό ασφαλείας που απαιτείται για κάθε αλλαγή SIM ή μεταφορά αριθμού.

- Ενεργοποίησε SIM Lock/PIN στη συσκευή: Το SIM PIN είναι ο τετραψήφιος κωδικός που ζητείται κατά την εκκίνηση του κινητού. Αν κάποιος βάλει τη SIM σου σε άλλη συσκευή, θα χρειαστεί τον κωδικό για να τη χρησιμοποιήσει.

- Χρησιμοποίησε hardware security keys: Για τους πιο κρίσιμους λογαριασμούς (email, τράπεζα, crypto), ένα YubiKey ή παρόμοιο hardware key παρέχει τον υψηλότερο βαθμό ασφάλειας — φυσικά ανθεκτικό σε SIM swap.

- Παρακολούθησε για απώλεια σήματος: Αν ξαφνικά χάσεις σήμα κινητού χωρίς προφανή λόγο, αντέδρασε αμέσως. Κάλεσε τον πάροχό σου από άλλο τηλέφωνο και έλεγξε αν έγινε αντικατάσταση SIM.

- Ενεργοποίησε ειδοποιήσεις fraud: Πολλοί πάροχοι προσφέρουν ειδοποιήσεις (email ή SMS σε δεύτερο αριθμό) όταν γίνεται αλλαγή SIM ή αίτημα μεταφοράς αριθμού.

- Περιόρισε τις προσωπικές πληροφορίες online: Κάθε πληροφορία που μοιράζεσαι δημόσια μπορεί να χρησιμοποιηθεί εναντίον σου. Ημερομηνία γέννησης, διεύθυνση, τηλέφωνο, πατρώνυμο — όλα αυτά είναι εργαλεία στα χέρια ενός απατεώνα.

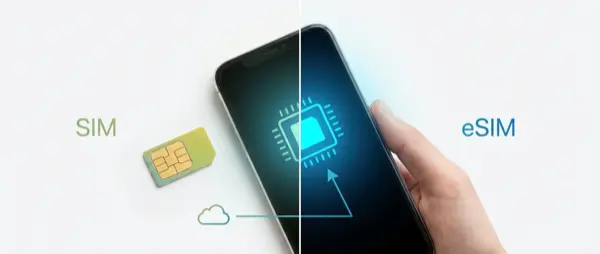

- Σκέψου τη μετάβαση σε eSIM: Η eSIM είναι ενσωματωμένη στη συσκευή και δεν μπορεί να αφαιρεθεί φυσικά. Η μεταφορά eSIM απαιτεί πιο αυστηρές διαδικασίες, καθιστώντας τη δουλειά του απατεώνα σημαντικά πιο δύσκολη.

- Μη χρησιμοποιείς τηλέφωνο ως μοναδική μέθοδο ανάκτησης: Αν ένας λογαριασμός σου επιτρέπει ανάκτηση μόνο μέσω SMS, πρόσθεσε email ή εναλλακτικά μέσα recovery.

- Έλεγχε τακτικά τους λογαριασμούς σου: Κοίτα τις τελευταίες δραστηριότητες στους τραπεζικούς σου λογαριασμούς, email και social media. Ανεξήγητες αλλαγές κωδικών ή νέες συνδέσεις μπορεί να είναι σημάδια επίθεσης σε εξέλιξη.

Αν υποψιαστείς ότι έχεις ήδη πέσει θύμα SIM swap, η ταχύτητα αντίδρασης είναι κρίσιμη. Κάλεσε αμέσως τον πάροχό σου από άλλο τηλέφωνο, ζήτα αναστολή του αριθμού σου, και ενημέρωσε αμέσως τράπεζα, email, και κρίσιμους λογαριασμούς. Κάθε δευτερόλεπτο μετράει.

🇬🇷 SIM Swapping στην Ελλάδα

Στην Ελλάδα, το SIM swapping δεν έχει ακόμη φτάσει στα επίπεδα των ΗΠΑ ή του Ηνωμένου Βασιλείου, αλλά αυτό δεν σημαίνει ότι είμαστε ασφαλείς. Οι ελληνικοί πάροχοι — Cosmote, Vodafone και Wind — έχουν εφαρμόσει μέτρα που δυσκολεύουν, αλλά δεν αποκλείουν, τέτοιες επιθέσεις.

Για αντικατάσταση SIM στην Ελλάδα απαιτείται κατά κανόνα φυσική παρουσία σε κατάστημα με ταυτότητα ή διαβατήριο — ένα σημαντικό πλεονέκτημα σε σχέση με χώρες όπου η αντικατάσταση γίνεται τηλεφωνικά. Ωστόσο, αυτό δεν αποτρέπει κάθε σενάριο: πλαστά έγγραφα, εξουσιοδοτήσεις τρίτων, ή ακόμη και αμελείς υπάλληλοι μπορούν να δημιουργήσουν κενά ασφαλείας.

Η ΑΔΑΕ (Αρχή Διασφάλισης Απορρήτου Επικοινωνιών) εποπτεύει ζητήματα απορρήτου τηλεπικοινωνιών στην Ελλάδα, ενώ η ΕΕΤΤ (Εθνική Επιτροπή Τηλεπικοινωνιών και Ταχυδρομείων) ρυθμίζει τον κλάδο. Σε ευρωπαϊκό επίπεδο, ο κανονισμός eIDAS και η οδηγία PSD2 ενθαρρύνουν τη χρήση ισχυρότερων μεθόδων ταυτοποίησης, μειώνοντας σταδιακά την εξάρτηση από SMS για τραπεζικές συναλλαγές. Τα ελληνικά πιστωτικά ιδρύματα, δε, μεταβαίνουν ολοένα και περισσότερο σε push notifications μέσω banking apps αντί SMS OTP — μια εξέλιξη θετική για την ασφάλεια.

Σε πρακτικό επίπεδο, αν είσαι πελάτης ελληνικού παρόχου, αξίζει να τηλεφωνήσεις στην εξυπηρέτηση πελατών και να ρωτήσεις συγκεκριμένα: «Τι μέτρα υπάρχουν για προστασία από μη εξουσιοδοτημένη αντικατάσταση SIM;» Ζήτα ρητά να προστεθεί πρόσθετο PIN ή σημείωση στον λογαριασμό σου ότι δεν επιτρέπεται αντικατάσταση χωρίς φυσική παρουσία σου. Η Cosmote, η Vodafone και η Wind διαθέτουν εφαρμογές (My Cosmote, My Vodafone, My Wind) όπου μπορείς να παρακολουθείς τον λογαριασμό σου και να ελέγχεις αν υπάρχουν ύποπτες αλλαγές.

Ένα ακόμη σημαντικό στοιχείο: στην Ελλάδα, οι κάρτες SIM πωλούνται υποχρεωτικά με ταυτοποίηση — δεν μπορείς να αγοράσεις ανώνυμη κάρτα SIM όπως σε ορισμένες άλλες χώρες. Αυτό δυσκολεύει θεωρητικά τους δράστες, αλλά δεν αποτελεί πλήρη προστασία, καθώς η επίθεση στοχεύει στη μεταφορά υπάρχοντος αριθμού, όχι στη δημιουργία νέου.

🔮 Το Μέλλον: eSIM & Βιομετρικά

Η καλύτερη μακροπρόθεσμη απάντηση στο SIM swapping δεν είναι απλώς καλύτερες πολιτικές — αλλά τεχνολογική εξέλιξη που κάνει ολόκληρη τη μέθοδο επίθεσης ξεπερασμένη. Δύο τεχνολογίες βρίσκονται στο επίκεντρο αυτού του μετασχηματισμού: η eSIM και η βιομετρική ταυτοποίηση.

Η eSIM (embedded SIM) εξαλείφει τη φυσική κάρτα SIM — είναι ένα τσιπ ενσωματωμένο στη συσκευή που μπορεί να προγραμματιστεί ψηφιακά αλλά δεν μπορεί να αφαιρεθεί ή να κλωνοποιηθεί κατά τον ίδιο τρόπο. Η μεταφορά eSIM profile απαιτεί πιο αυστηρή ψηφιακή επαλήθευση, και ολόκληρη η διαδικασία αφήνει πολύ πιο ξεκάθαρα ψηφιακά ίχνη. Καθώς η υιοθέτηση eSIM αυξάνεται ραγδαία — ήδη όλα τα σύγχρονα smartphones την υποστηρίζουν — η κλασική μέθοδος SIM swap γίνεται σταδιακά πιο δύσκολη.

Παράλληλα, οι μεγάλοι τηλεπικοινωνιακοί πάροχοι διεθνώς στρέφονται σε βιομετρική ταυτοποίηση για κρίσιμες ενέργειες λογαριασμού: αναγνώριση φωνής, facial recognition, ακόμη και ανάλυση συμπεριφοράς χρήστη (behavioral biometrics) που εντοπίζει αν ένα αίτημα προέρχεται πιθανότατα από τον πραγματικό κάτοχο. Η πολυπαραγοντική ταυτοποίηση ενισχύεται επίσης με multi-step verification — π.χ. αίτημα σε κατάστημα, επιβεβαίωση μέσω app, και χρονική καθυστέρηση (cooling-off period) πριν ενεργοποιηθεί η νέα SIM.

Τον Φεβρουάριο του 2026, βρισκόμαστε σε μια μεταβατική περίοδο. Η τεχνολογία υπάρχει για να εξαλείψει σχεδόν πλήρως το SIM swapping, αλλά η πλήρης υιοθέτησή της απαιτεί χρόνο, επενδύσεις, και αλλαγή συνηθειών τόσο από τους παρόχους όσο και από τους καταναλωτές. Μέχρι τότε, η ενημέρωση και η προσωπική εγρήγορση παραμένουν η πρώτη γραμμή άμυνας. Η γνώση ότι η απειλή υπάρχει — και πώς ακριβώς λειτουργεί — είναι ήδη το μισό της προστασίας.